Temat 4 Pięć rodzajów cyberbezpieczeństwa

OSZUSTWO TOŻSAMOŚCI to…

Gdy ktoś kradnie lub nadużywa Twoich danych osobowych w celu wykorzystania konta lub kont, które już posiadasz.

Przykłady:

Przestępca zdobywa informacje o Twojej karcie debetowej w wyniku naruszenia danych i dokonuje za ich pomocą zakupów na Twoim koncie bankowym.

Przestępca dostęp do jednego z Twoich kont w wyniku ataku phishingowego i nadużywa środków lub w inny sposób nadużyuzyskujewa dostępu powiązanego z tym kontem.

KRADZIEŻ TOŻSAMOŚCI to…

Gdy ktoś wykorzystuje Twoje dane osobowe do otwierania i nadużywania nowych kont lub usług w Twoim imieniu – lub ewentualnie do podszywania się pod Ciebie w inny sposób.

Przykłady:

Przestępca wykorzystuje Twoje dane osobowe do otwarcia nowej linii kredytowej u sprzedawcy detalicznego pod Twoim nazwiskiem, a następnie dokonuje zakupów w ramach tej linii kredytowej.

Przestępca wykorzystuje Twój numer ubezpieczenia społecznego, aby stworzyć prawo jazdy na swoje podobieństwo, ale z Twoim imieniem i nazwiskiem oraz danymi osobowymi.

JAK TO SIĘ MOŻE STAĆ?

Podstawowe etapy kradzieży tożsamości online są następujące

Krok 1: Pozyskanie danych osobowych

Krok 2: Wykorzystanie skradzionej tożsamości

Krok 3: Odkrycie i skorygowanie kradzieży tożsamości

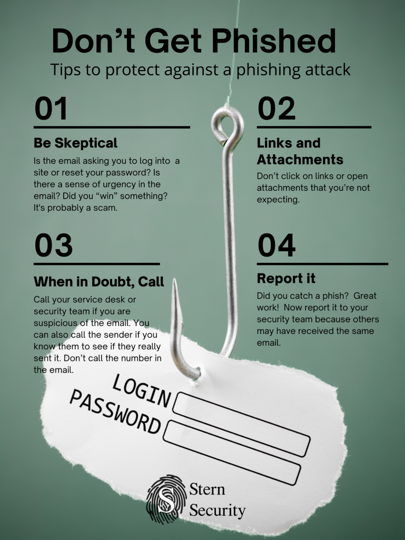

Phishing

Gdy ktoś podszywa się pod instytucję, taką jak bank lub szkoła, i wysyła Ci spersonalizowaną wiadomość z prośbą o podanie prywatnych informacji

Skrócony adres URL

Adres internetowy, który został skondensowany i który może potencjalnie wprowadzić użytkownika w błąd i skłonić go do przejścia na ryzykowną stronę internetową

Oszustwo internetowe

Próba oszukania kogoś w Internecie, zwykle z zamiarem kradzieży pieniędzy lub prywatnych informacji